"Inchide business-ul sau ti-l inchidem noi" este mesajul pe care hackerii l-au transmis lui Noel Biderman, CEO al companiei ce detine site-ul AshleyMadison.com, un portal care incurajeaza utilizatorii sa aiba aventuri. Primele indicii arata faptul ca atacatorul ar putea fi un fost angajat care ar fi avut acces la sistemul informatic al companiei. Acesta nu ar fi insa primul caz in care o companie isi gaseste sfarsitul de mana hackerilor. Acum mai bine de sapte ani Samuel Colt III s-a vazut nevoit sa-si inchida afacerea Colt Express Outsourcing Services, dupa ce informatii sensibile despre mai bine de 6500 de angajati ai clientului CNET Networks si despre rudele acestora au fost facute publice in urma unei brese de securitate produse de pierderea sau furtul unui computer necriptat. Daca in urma cu cativa ani situatiile in care bresele de securitate amenintau business-uri erau suficient de rare pentru a putea fi considerate un ghinion, astazi un lipsa de preocupare pentru un sistem de securitate performant este extrem de periculoasa.

Din ce in ce mai des initiatorii unor brese de securitate care afecteaza companiile sunt chiar angajatii acestora, actuali sau fosti, peste jumatate dintre firme manifestand temeri legate de riscurile interne la care se expun, potrivit studiilor. Oficiali ai companiilor recent vizate de atacuri ale criminalilor cibernetici au confirmat in pozitiile publice gasirea unor indicii care conduc catre propriul personal ca principala sursa a vulnerabilitatilor exploatate de catre atacatori.

Un scenariu care implica angajati se aplica si pentru Hacking Team, o companie de servicii de securitate si spionaj informatic din Italia, victima recenta a hackerilor care au furat 400 GB de date, inclusiv lista statelor ale caror guverne incheiasera contracte cu compania. Politia investigheaza fostii angajati ai companiei, in legatura cu scurgerea pe internet a intregii arhive de e-mail-uri. Directorul general, David Vincenzetti, a depus in luna mai o plangere la adresa unui numar de sase angajati, despre care exista suspiciuni rezonabile ca ar fi divulgat date referitoare la codul sursa. Cele mai recente date arata ca atacatorul a avut acces fizic la calculatorul angajatului Christian Pozzi sau ar fi injectat software malitios care sa permita controlarea acestuia in momentele in care calculatorul functiona fara ca utilizatorul sa fie prezent.

In cazul AshleyMadison.com, un site care intermediaza relatii extraconjugale, hackerii au amenintat ca publica datele persoane ale peste 37 de milioane de utilizatori, daca portalul continua sa functioneze. Noel Biderman, CEO al Avid Life Media, companie care detine AshleyMadison.com, sustine ca atacatorul ar putea fi un fost angajat care ar fi avut acces la sistemul informatic al companiei. "Suntem la un pas sa confirmam cine se face vinovat de acest fapt. Am profilul persoanei chiar in fata mea, alaturi de toate credentialele folosite pentru a se conecta la sistemul companiei. Este o persoana despre care inca nu putem spune ca este un angajat, dar care a folosit cu siguranta candva infrastructura noastra IT", a declarat Biderman.

"Pentru a limita riscurile venite din interior, o companie trebuie sa aplice politici ferme legate de felul in care sunt folosite echipamentele si infrastructura sau privilegiile pe care un utilizator le detine in aceasta infrastructura. Departamentul de IT trebuie nu numai sa creeze politici de utilizare acceptabila a echipamentelor, dar trebuie totodata sa se asigure ca aceste politici sunt implementate", spune Bogdan Botezatu, expert in securitate in cadrul producatorului de solutii de securitate IT Bitdefender. Un alt element cheie pentru securitatea companiei este segregarea drepturilor de acces pe criterii de necesitate: angajatii trebuie sa poata accesa doar acele resurse care le sunt esentiale pentru activitatile de zi cu zi. Specialistii in securitate ai Bitdefender sustin ca angajatii din departamentul de IT trebuie sa respecte la randul lor un set de politici de securitate. Astfel, copiile de siguranta trebuie pastrate doar in interiorul companiei, numerotate si distruse corespunzator atunci cand nu mai sunt necesare, iar privilegiile si conturile fostilor angajati trebuie revocate imediat la incetarea relatiilor cu compania angajatoare.

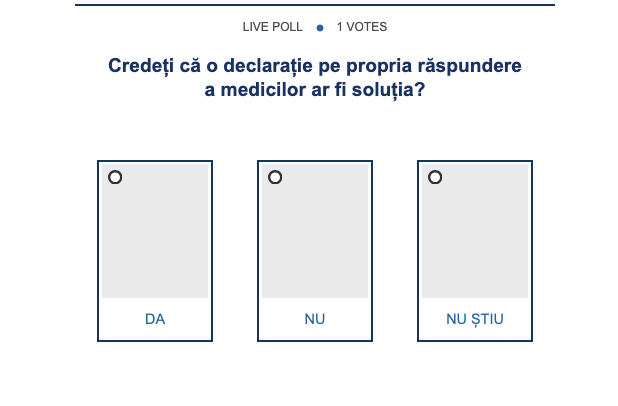

Intr-un clasament al Ponemon Institute, realizat in 2015 pe un esantion de peste 1.600 de companii din 18 tari, referitor la principalele preocupari ale companiilor pentru securitatea informatica, greselile angajatilor si ale contractorilor ocupa pozitia secunda. Astfel, 55% dintre companii se tem ca acestia pot genera o bresa de securitate, o crestere de cinci puncte procentuale fata de rezultatele studiului efectuat in anul precedent.

Fostii angajatii prezinta un risc crescut de vulnerabilitate cat timp au avut acces la infomatii cu caracter confidential, necunoscute celor din exteriorul organizatiei, iar companiile trebuie sa limiteze riscul de a folosi informatiile respective in interes propriu sau de a le putea accesa dupa demisie. Toate parolele folosite pentru accesarea conturilor trebuie schimbate pentru a diminua riscul aparitiei unei brese de securitate.