Conform unei analize a echipei globale de cercetare Kaspersky Lab, autorii amenintarilor informatice sofisticate sunt implicati in atacarea altor grupari, pentru a fura datele victimelor, a imprumuta instrumente si tehnici si a reutiliza infrastructura – facand informatiile despre amenintari chiar mai greu de depistat pentru cercetatorii in securitate cibernetica.

Informatiile exacte despre amenintari se bazeaza pe identificarea unor modele si instrumente specifice unui anumit autor. Asemenea cunostinte le permit cercetatorilor sa identifice mai bine scopurile infractorilor, tintele si comportamentele si sa ajute organizatiile sa determine nivelul lor de risc. Atunci cand autorii incep sa se atace unul pe altul si sa preia controlul instrumentelor, al infrastructurii si chiar al victimelor, acest model incepe sa se clatine.

Kaspersky Lab crede ca aceste atacuri sunt, cel mai probabil, realizate de grupuri de atacatori sprijinite la nivel statal, care tintesc entitati straine sau mai putin pregatite.

Examinand in detaliu aceste atacuri, cercetatorii companiri ruse au identificat doua abordari principale: pasiva si activa. Atacurile pasive implica interceptarea in tranzit a datelor altor grupuri, de exemplu atunci cand circula intre victime si serverele de comanda si control. Acestea sunt aproape imposibil de detectat. O abordare activa implica infiltrarea in infrastructura altui autor.

Exista un risc mai mare de detectie in cazul abordarii active, dar are si avantaje, pentru ca ii permite atacatorului sa extraga informatii in mod constant, sa isi monitorizeze tinta si victimele, si, eventual, sa insereze propriile mostre sau sa faca atacuri in numele victimelor. Succesul atacurilor active depinde de o tinta care sa faca greseli de securitate operationala.

Echipa GReAT a identificat o serie de "artefacte" iesite din comun, de-a lungul investigarii anumitor grupari, ceea ce sugereaza faptul ca atacurile active sunt deja o realitate.

Exemplele includ:

1. Backdoor-uri instalate in infrastructura de comanda si control a altei entitati (C&C)

Instalarea unui backdoor intr-o retea controlata le permite atacatorilor sa ramana o perioada indelungata inflitrati in interiorul operatiunilor unui alt grup. Cercetatorii Kaspersky Lab au descoperit ceea ce par a fi doua exemple de astfel de backdoor-uri.

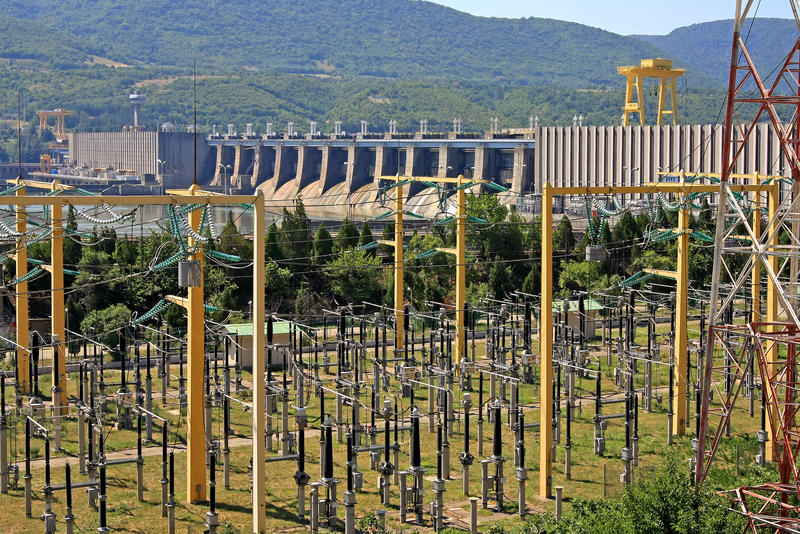

Unul dintre acestea a fost gasit in 2013, in timpul analizarii unui server folosit de NetTraveler, o campanie realizata de vorbitori de limba chineza, care a tintit activisti si organizatii din Asia. Urmatorul a fost descoperit in 2014, in timpul investigarii unui site atacat si folosit de Crouching Yeti (de asemenea cunoscut ca Energetic Bear), un autor de limba rusa care tinteste sectorul industrial din 2010. Cercetatorii au observat ca, pentru o scurta perioada, panoul care se ocupa de reteaua C&C a fost modificat cu un indiciu care ducea la un IP din China (probabil, un indiciu fals, plasat special pentru inducerea in eroare). Cercetatorii cred ca si acesta a fost un backdoor apartinand unui alt grup, desi nu sunt indicii in legatura cu identitatea acestuia.

2. Publicarea unor site-uri controlate

In 2016, cercetatorii Kaspersky Lab au descoperit ca un site compromis de gruparea de limba coreeana DarkHotel a ”gazduit” si script-uri de exploit-uri pentru alt atacator, denumit ScarCruft, un grup care tinteste in special organizatii din Rusia, China si Coreea de Sud. Operatiunea DarkHotel dateaza din aprilie 2016, in timp ce atacurile ScarCruft au fost implementate o luna mai tarziu, sugerand ca este posibil ca ScarCruft sa fi observat atacurile DarkHotel inainte de a-si lansa propriile atacuri.

3. Tintirea prin intermediari

Infiltrarea unui grup cu miza intr-o anumita regiune sau sector industrial le permite atacatorilor sa reduca costurile si sa-si imbunatateasca tintirea, beneficiind de expertiza specializata a victimei.

Unii autori folosesc victime in comun mai degraba decat sa le fure. Aceasta abordare este riscanta daca unul dintre atacatori nu este suficient de bine pregatit si este prins, pentru ca investigatia ulterioara a incidentului ii va dezvalui si pe ceilalti atacatori. In noiembrie 2014, Kaspersky Lab a anuntat ca un server apartinand unui institut de cercetare din Orientul Mijlociu, cunoscut ca Magnet of Threats, a gazduit si malware pentru autori complecsi ca Regin si Equation Group (vorbitori de limba engleza), Turla si ItaDuke (vorbitori de limba rusa), precum si Animal Farm (vorbitori de limba franceza) sau Careto (spaniola). De fapt, acest server a fost punctul de pornire in descoperirea Equation Group.

”Atribuirea este dificila atunci cand indiciile sunt putine si usor de manipulat, iar acum noi trebuie sa luam in calcul impactul atacarii reciproce de catre autori,” spune Juan Andres Guerrero-Saade, Principal Security Researcher, Global Research and Analysis Team la Kaspersky Lab.

”Pe masura ce mai multe grupuri folosesc instrumentele, victimele si infrastructura altora, isi introduc propriile mostre sau adopta identitatea victimei pentru a realiza alte atacuri, cum vor mai reusi cercetatorii in securitate cibernetica sa construiasca o imagine clara si corecta? Exemplele noastre sugereaza ca unele dintre acestea sunt deja o realitate, iar cercetatorii vor avea nevoie sa se opreasca un moment si sa isi adapteze gandirea atunci cand trebuie sa analizeze activitatea autorilor de atacuri avansate.”